Thời gian qua, nhiều người đã quan tâm đến việc một số đối tượng có thể tận dụng các trình điều khiển kernel chống gian lận vốn có thể đánh bại hệ thống bảo mật PC. Điều này dường như đã xảy ra: Trình điều khiển chống gian lận được sử dụng bởi Genshin Impact, game nhập vai miễn phí phổ biến, đã bị một ransomware lợi dụng để ngăn chặn các hệ thống chống vi-rút và cho phép triển khai hàng loạt ransomware.

Một báo cáo chính thức mới được phát hành vào ngày 24 tháng 8 trên Trend Micro giải thích cách trình điều khiển mhyprot2.sys được sử dụng hợp pháp, vượt qua các phần của Genshin Impact, để có được quyền truy cập root vào hệ thống.

Tác giả Ryan Soliven và Hitomi Kimura viết: “Các chuyên gia bảo mật và người dùng nên lưu ý rằng mhyprot2.sys có thể được tích hợp vào bất kỳ phần mềm độc hại nào. Genshin Impact không cần phải được cài đặt trên thiết bị của nạn nhân để tính năng này hoạt động; việc sử dụng trình điều khiển này độc lập với game."

Trình điều khiển kernel là cốt lõi của hệ thống máy tính của bạn. Trước nguy cơ đơn giản hóa quá mức, phần mềm ở cấp kernel thường có nhiều quyền kiểm soát đối với PC hơn. Chương trình chống gian lận của Genshin Impact trước đây đã bị giám sát vì vẫn tiếp tục chạy ở cấp kernel ngay cả sau khi bạn đóng game. Nhà phát triển HoYoVerse, khi đó được gọi là MiHoYo, sau đó đã thay đổi điều đó.

Thông tin này cho thấy đây là một vi phạm an ninh nghiêm trọng đối với toàn bộ môi trường điều hành Windows. Cần lưu ý rằng mô-đun trình điều khiển "không thể bị xóa sau khi lây lan". Nó vốn không độc hại nhưng nó có thể bị lạm dụng từ phần mềm hợp pháp khác.

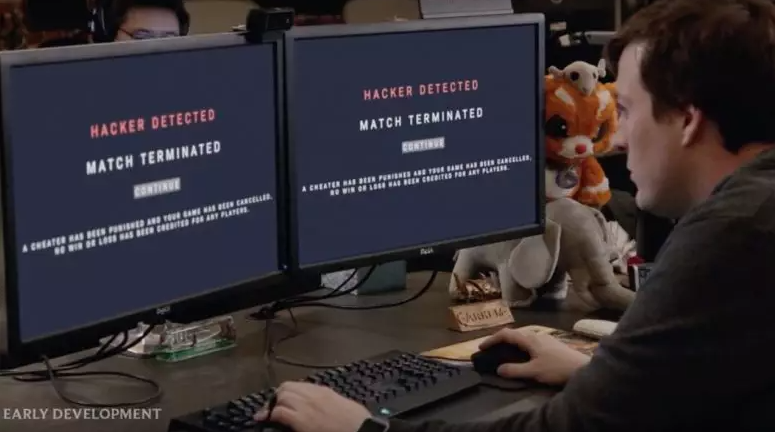

Đây không phải là lần đầu tiên tính năng chống gian lận ở cấp độ kernel trở thành mối quan tâm bảo mật đối với ngành công nghiệp game. Vào tháng 5 năm 2020 khi cả Valorant của Riot Games và Doom Eternal được phát hành với chế độ kernel chống gian lận. Vào thời điểm đó, Riot lưu ý rằng rất nhiều phần mềm chống gian lận cấp kernel khác đã tồn tại - mặc dù không bằng phần mềm Vanguard của Riot, phần mềm này bắt đầu khi Windows khởi động.

Công nghệ chống gian lận ở cấp độ kernel nói chung là hiệu quả, nhưng đối với một số game thủ chán ngán đối phó với những kẻ gian lận, thì điều này làm cho rủi ro trở nên đáng giá. Ví dụ, vào cuối năm ngoái, người chơi Call of Duty đã không hài lòng khi những kẻ gian lận có quyền truy cập vào từng bit bộ nhớ trên toàn bộ PC của họ.

Việc lợi dụng chế độ chống gian lận cấp độ kernel này trong game có thể trở thành vấn đề đáng lo ngại. Nếu một lỗ hổng được tìm thấy, những gì tiếp theo có thể tồi tệ hơn đáng kể so với các lỗ hổng trong phần mềm chống gian lận cấp người dùng thông thường.

(Theo pcgamer.com)